В не очень далёком 2014 году, когда Крым стал «наш», а Владимир Владимирович запретил вывод капитала из России, рубль стал резко дешеветь. И российские бизнесмены решили вложить оставшиеся на руках деревянные в «российские проекты»: понятно, что сочетание «российские проекты» само по себе звучит как новый анекдот, но речь пойдёт не об этом 🙂

Ништяков типа «Вимм-Билль-Данна» и других достойных вещей на весь бизнес не хватило, а спасти капитал очень хотелось, поэтому деньги стали давать весьма интересным личностям, адекватность которых, по общеизвестным причинам не вызывала бы вопросов только у депутатов Госдумы. Интересные личности за деньги обещали всё, что душе угодно: от извлечения генома из трупа Колобка на раскопках в Кижах до постройки космической ракеты в огороде на Истре силами сидельцев из «Дома-2». Масштаб и риторика российских проектантов переплюнула все мыслимые и немыслимые пределы: даже академия наук Беларуси на их фоне кажется «девочкой», хотя дядьки из НАНБ точно знают толк в извращениях 🙂

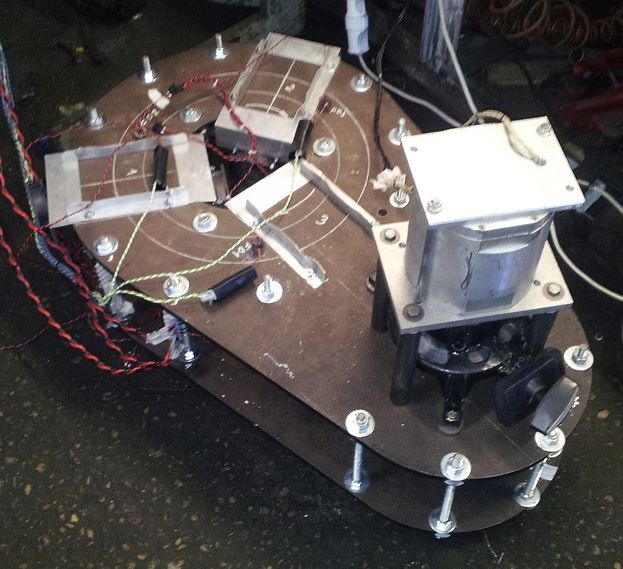

Вот так выглядит сверхъединичный генератор, видео — ниже